Appearance

蜜罐捕获

蜜罐捕获模块用于记录和分析针对系统的入侵行为。通过部署伪装的易受攻击服务,诱导攻击者实施攻击并记录完整的攻击过程。

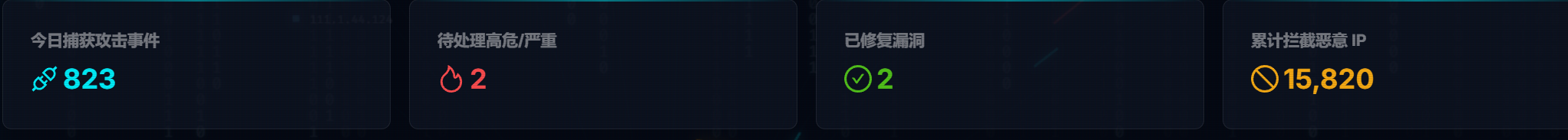

统计指标

页面顶部展示四项关键统计数据:

今日捕获攻击事件

当日蜜罐系统捕获的攻击事件总数。

待处理高危/严重

需立即响应的严重级别攻击事件数量。

已停靠漏洞

已关闭或隔离的蜜罐服务数量。

累计拦截恶意 IP

蜜罐系统上线至今捕获的唯一攻击源 IP 总数。

攻击事件详情

表格展示每次攻击事件的详细信息:

捕获节点

记录攻击的蜜罐节点标识符(如 7a3f9c2b)。

漏洞名称

攻击者尝试利用的漏洞类型(如"Apache Log4j2 远程代码执行")。

危险等级

- 严重:需立即处理

- 高危:优先处理

- 中危:排期处理

- 低危:记录归档

目标组件

被攻击的服务类型(如 Web 服务器、数据库系统)。

攻击源 IP

攻击者 IP 地址。点击可查询该 IP 的全部攻击记录。

攻击频次

该 IP 地址的攻击尝试次数。高频次通常表明自动化扫描行为。

首次捕获

首次记录该 IP 攻击行为的时间戳。

状态

- 待处理:新捕获事件,未进行分析

- 已处理:已加入黑名单或已上报

- 误报:正常扫描被误判为攻击

操作

- 导出 PoC:保存完整攻击请求,用于漏洞复现

- 自动修复:调用自动化工具执行补丁部署

- 忽略:标记为误报事件

详细信息查看

导出 PoC 功能包含:

- 攻击者发送的完整 HTTP 请求

- 攻击工具特征指纹

- 攻击行为时间线

自动修复流程:

- 检测目标组件版本信息

- 下载对应安全补丁

- 在测试环境进行验证

- 请求确认是否部署至生产环境

应用场景

日常监控

建议每日检查:

- 确认"待处理高危/严重"为零

- 检查"今日捕获攻击事件"是否异常增长

- 分析新出现的攻击源 IP 归属

应急响应

发现严重攻击事件时的处理流程:

- 点击攻击记录查看详细信息

- 导出 PoC 分析攻击手法

- 在目标管理模块扫描生产系统,检查是否存在相同漏洞

- 在防火墙规则中封禁攻击源 IP

威胁情报收集

发现有组织化攻击时的分析流程:

- 筛选相同漏洞名称的攻击记录

- 分析攻击源 IP 的地理分布

- 提取攻击时间规律

- 在知识库中检索相关攻击组织情报

漏洞验证

新漏洞公开后的验证流程:

- 在蜜罐中部署对应的易受攻击服务

- 监控是否有攻击者尝试利用

- 捕获攻击后导出 PoC

- 使用 PoC 测试生产环境防护能力

标签筛选

页面提供以下筛选标签:

攻击捕获

展示全部攻击记录。

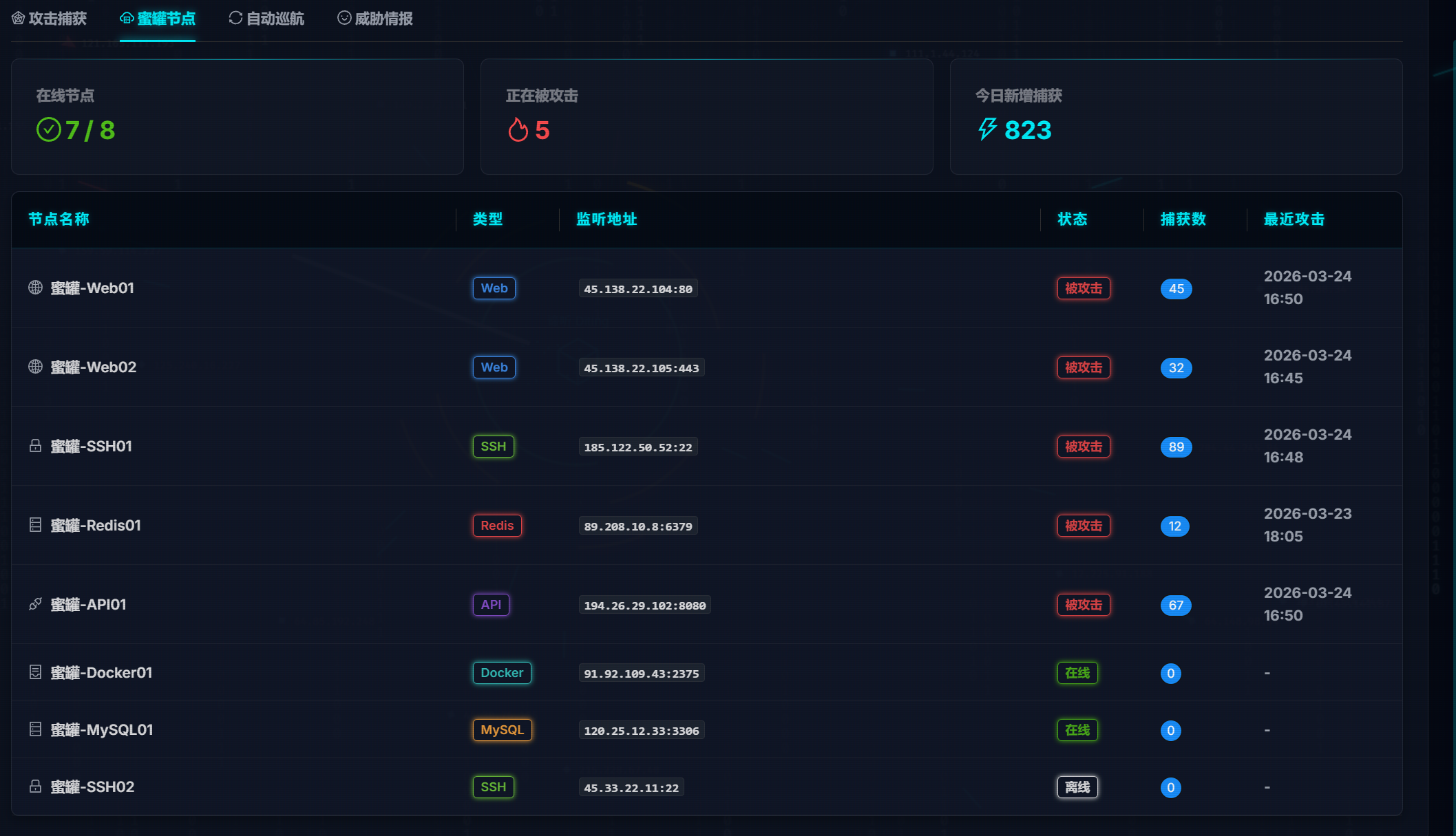

蜜罐节点

展示捕获次数最多的蜜罐节点。

自动巡航

展示自动部署和轮换的蜜罐服务。

威胁情报

展示已关联到公开威胁情报库的攻击事件。

处理建议

严重和高危攻击处理

- 立即导出 PoC 进行分析

- 在谛听 AI 模块查询应对策略

- 扫描生产系统确认不存在相同漏洞

- 封禁攻击源 IP 段

高频攻击 IP 处理

攻击频次超过 100 次的 IP:

- 大概率为自动化扫描工具

- 建议直接加入黑名单

- 无需逐条分析攻击内容

未知漏洞利用处理

蜜罐捕获未知攻击类型时:

- 完整导出 PoC 数据

- 在知识库检索相关情报

- 可能为零日漏洞,建议上报安全团队

注意事项

蜜罐非防护系统

蜜罐系统仅记录攻击行为,不能阻止攻击者访问真实系统。生产环境保护需配置防火墙等安全设备。

误报风险

内部安全扫描工具(如自动化渗透测试任务)可能触发蜜罐告警。发现内网 IP 攻击记录时应先确认是否为内部测试行为。

存储空间管理

攻击记录将持续增长。建议定期导出历史数据后清理,或在系统设置中配置自动归档策略。

法律合规

蜜罐捕获的数据可能包含攻击者信息。处理此类数据时需注意:

- 禁止公开攻击者 IP 地址

- 导出的 PoC 仅用于内部安全分析

- 发现重大攻击事件应上报相关监管部门

后续操作

发现攻击事件后的建议操作:

- 在目标管理模块扫描生产系统

- 在谛听 AI 模块查询修复方案

- 在知识库模块检索相关威胁情报

- 使用报告中心生成安全事件报告